什么是二次漏洞审计

发布时间:2019-09-25 10:42:06 阅读:13518

黑龙江亿林网络(aqcp.cnhlj.cn/article/7)为您解答:

二次漏洞审计

二次漏洞也叫二次攻击,这方面的资料网上很少,我自己研究了一阵子,发现二次攻击形势有很多,也没明白多少,这次就谈谈容易明白的二次命令攻击漏洞,不喜勿喷。

二次漏洞定义:

攻击者提交的恶意的代码不是直接通过一个变量提交漏洞函数而是通过变量转化或者中转,最终提交到漏洞函数。

二次漏洞特点:

1、常常存在漏洞类型的转换。

2、常常存在变量中转。

二次漏洞类型:

1、通过SQL注射漏洞转化。

2、通过编码/解码中转变量。

3、其它方式。

二次命令攻击

二次注入漏洞是一种在Web应用程序中广泛存在的安全漏洞形式。相对于一次注入漏洞而言,二次注入漏洞更难以被发现,但是它却具有与一次注入攻击漏洞相同的攻击威力。

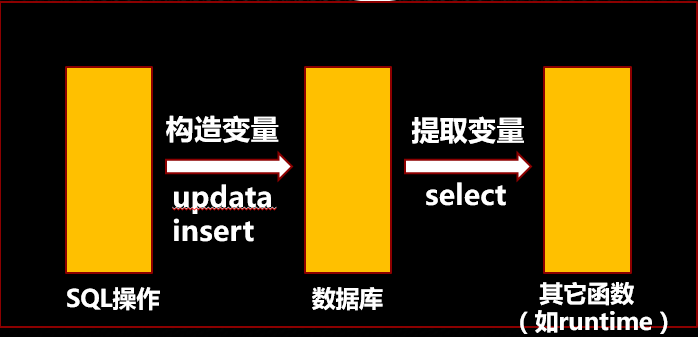

基本流程如下:

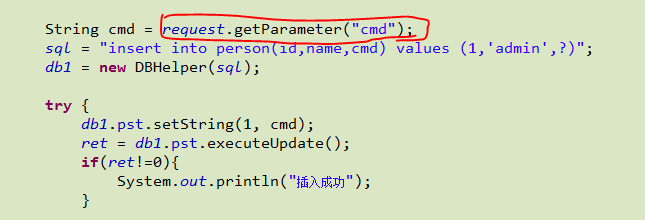

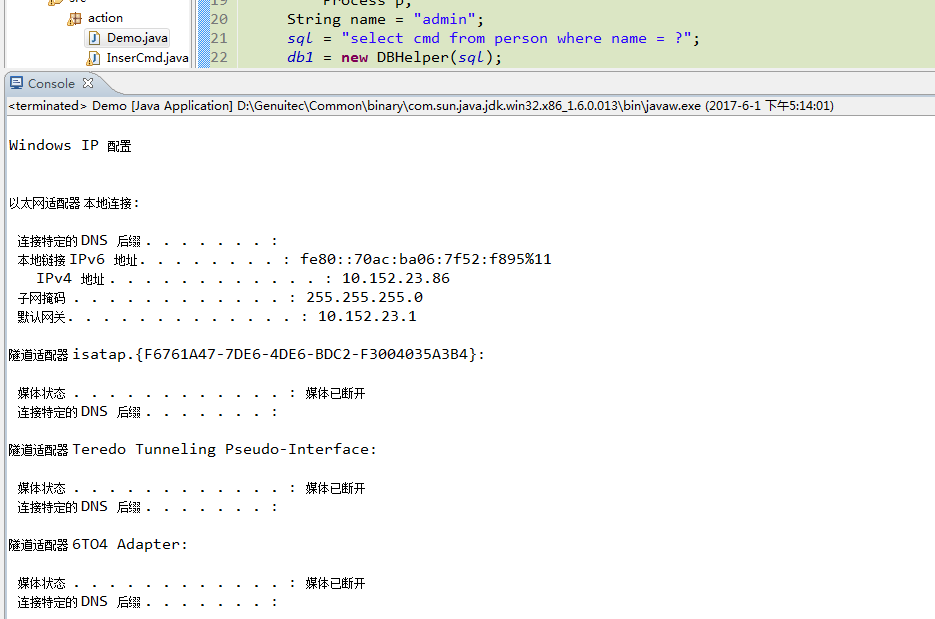

1、构造参数:在数据库正常的插入、更新等操作中,构造特殊的命令,存储在数据库中:

此处只是方便展示漏洞原理,真实代码中的情况可能复杂的多,此处构造了“cmd”参数为“ipconfig”存储在数据库中。

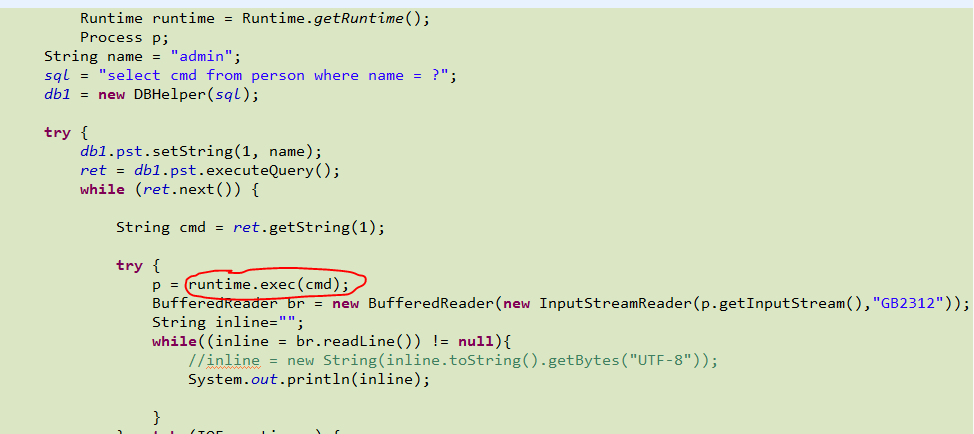

2、提取变量:当系统内部某处主动调用该参数时,经过了相对应的命令执行参数,就会产生命令攻击。

经过Runtime函数,执行命令执行:

看到这里肯定有人一脸懵逼,精明的小伙伴就看出问题了,这二次攻击不是和存储型跨站一样么,没啥区别啊?

然而严格来说存储型跨站并不属于二次攻击漏洞,存储型跨站虽然也是以数据库作为中转,但是它执行的方式还是靠人为去点击才能生效,但是二次攻击是存储后主动攻击,这就是根本的区别。